- 热门下载

- 热门分类

- 热门合集

Nmap

- 版本:v7.97

- 大小:34.0MB

- 更新:2025-06-13

- 下载:39186次

- 语言:多语言

- 授权:免费

-

评分:

- 系统:winall/win7/win10/win11

杀毒检测:无插件360通过金山通过

软件简介

Nmap软件特色

Nmap安装步骤

在天极下载站下载最新安装包,点击exe文件,根据安装提示依次进行安装即可。

Nmap官方电脑端使用方法

Nmap官方电脑端常见问题

小编寄语

如同大多数被用于网络安全的工具,nmap也是一柄双刃剑,除了网络管理员以外不少黑客及骇客也爱用nmap来搜索信息。系统管理员可以利用nmap来探测工作环境中未经批准使用的服务器,但是黑客会利用nmap来搜集目标电脑的网络设定,从而计划攻击的方法。Nmap 以隐秘的手法,避开闯入检测系统的监视,并尽可能不影响目标系统的日常操作。因此常常被跟评估系统漏洞软件Nessus 混为一谈

相关专题

猜你喜欢

-

Gephi

71.7MB/2024-08-28

查看下载 -

排名精灵

6.47 MB/2024-01-25

查看下载 -

Nmap

34.0MB/2025-06-13

查看下载 -

HttpWatch最新版

18.8MB/2025-06-13

查看下载 -

Linkman书签管理

7.81 MB/2019-04-11

查看下载

天极下载

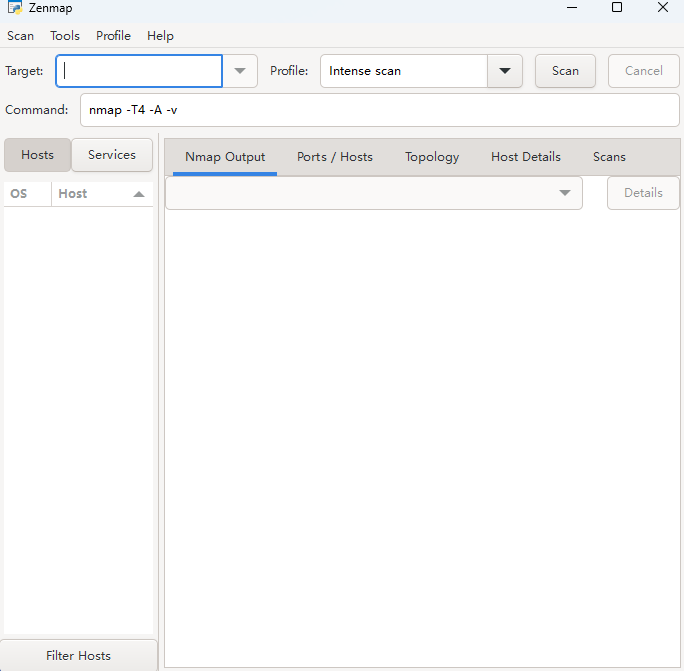

天极下载 Nmap(全称Network Mapper)是一款功能强大、界面简洁清晰的连接端口

Nmap(全称Network Mapper)是一款功能强大、界面简洁清晰的连接端口